ทำไมเราต้องรู้จัก TCP/IP?

ในยุคดิจิทัลที่เราสามารถส่งอีเมลหากันข้ามทวีปได้ในเสี้ยววินาที หรือสตรีมวิดีโอความละเอียด 4K ได้อย่างลื่นไหล คุณเคยสงสัยหรือไม่ว่าคอมพิวเตอร์ สมาร์ทโฟน และเซิร์ฟเวอร์นับล้านเครื่องทั่วโลก “คุยกัน” ให้รู้เรื่องได้อย่างไร? คำตอบของความมหัศจรรย์นี้อยู่ที่ชุดคำสั่งที่เรียกว่า โพรโทคอล TCP/IP (Transmission Control Protocol/Internet Protocol) สำหรับสายไอที ผู้ดูแลระบบเครือข่าย (Network Administrator) หรือแม้แต่นักพัฒนาซอฟต์แวร์ การทำความเข้าใจ TCP/IP ไม่ใช่แค่เรื่องของการสอบผ่านใบประกาศนียบัตร แต่คือพื้นฐานสำคัญในการแก้ปัญหา (Troubleshooting) การออกแบบโครงสร้างข้อมูล และการวางระบบความปลอดภัยไซเบอร์ที่มีประสิทธิภาพ

โพรโทคอล TCP/IP คืออะไร?

TCP/IP คือชุดของมาตรฐานและโพรโทคอลเครือข่ายที่ใช้ในการเชื่อมต่อและแลกเปลี่ยนข้อมูลระหว่างอุปกรณ์บนเครือข่ายอินเทอร์เน็ต หรือเครือข่ายส่วนตัว (Intranet/Extranet) ถูกพัฒนาขึ้นครั้งแรกโดยกระทรวงกลาโหมสหรัฐฯ (DoD) ในยุคของ ARPANET ก่อนจะกลายมาเป็นมาตรฐานสากลในปัจจุบัน

การทำงานของ TCP/IP เปรียบเสมือนระบบไปรษณีย์ระดับโลก

- IP (Internet Protocol) ทำหน้าที่เหมือนที่อยู่ (Address) บนจดหมาย เพื่อให้แน่ใจว่าข้อมูลจะถูกส่งไปยังปลายทางที่ถูกต้อง

- TCP (Transmission Control Protocol) ทำหน้าที่เหมือนพนักงานไปรษณีย์แบบลงทะเบียน ที่คอยตรวจสอบว่าจดหมายทุกซอง (ข้อมูลทุกแพ็กเก็ต) ถูกส่งถึงมือผู้รับอย่างครบถ้วนและเรียงลำดับอย่างถูกต้อง หากมีชิ้นไหนสูญหายระหว่างทาง จะทำการขอส่งใหม่ทันที

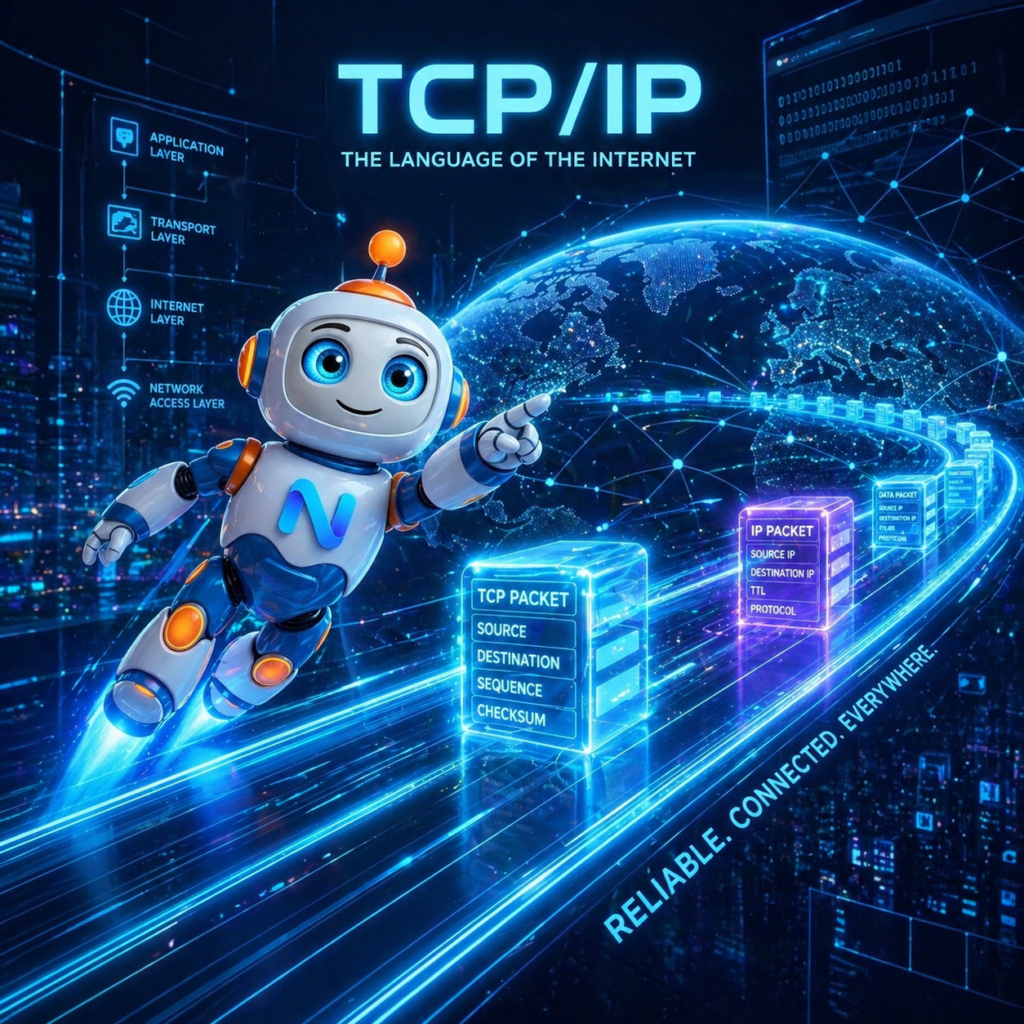

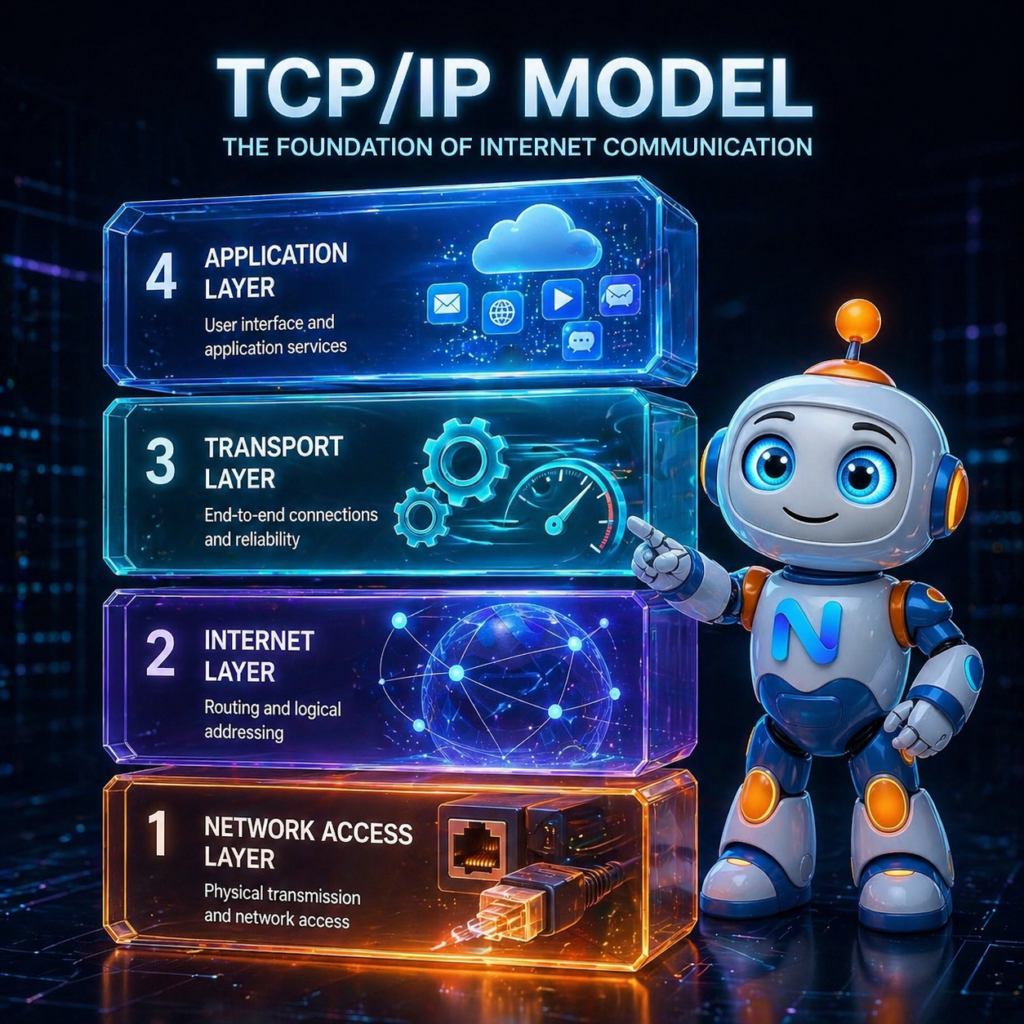

สถาปัตยกรรม 4 เลเยอร์ของ TCP/IP (The 4-Layer Model)

เพื่อให้การทำงานมีความยืดหยุ่นและเป็นระบบ TCP/IP ได้แบ่งการทำงานออกเป็นชั้นๆ (Layers) ซึ่งแตกต่างจากโมเดล OSI ที่มี 7 ชั้น โดย TCP/IP จะรวบตึงเหลือเพียง 4 ชั้นที่เน้นการใช้งานจริง ดังตารางต่อไปนี้

| เลเยอร์ (Layer) | ชื่อชั้นการทำงาน | หน้าที่หลักและลักษณะการทำงาน | โพรโทคอลที่เกี่ยวข้อง (ตัวอย่าง) |

| Layer 4 | Application Layer | เป็นจุดเชื่อมต่อระหว่างผู้ใช้กับแอปพลิเคชัน จัดการรูปแบบข้อมูล การเข้ารหัส และบริการต่างๆ เช่น เว็บไซต์ อีเมล หรือการโอนไฟล์ | HTTP, HTTPS, FTP, SMTP, DNS, SSH |

| Layer 3 | Transport Layer | จัดการการสื่อสารระหว่างต้นทางและปลายทาง (End-to-End) ควบคุมความถูกต้อง การไหลของข้อมูล และพอร์ต (Port) ของแอป | TCP, UDP |

| Layer 2 | Internet Layer | กำหนดเส้นทาง (Routing) ควบคุมการส่งแพ็กเก็ตข้อมูลข้ามเครือข่าย และระบุที่อยู่ไอพี (IP Address) ทั้ง IPv4 และ IPv6 | IP, ICMP, ARP |

| Layer 1 | Network Access Layer | จัดการการแปลงข้อมูลให้อยู่ในรูปของสัญญาณไฟฟ้า หรือคลื่นวิทยุ เพื่อส่งผ่านสายแลน (LAN) หรือ Wi-Fi และจัดการ MAC Address | Ethernet, Wi-Fi (IEEE 802.11), MAC |

ความแตกต่างระหว่าง TCP และ UDP ใน Transport Layer

เมื่อข้อมูลเดินทางมาถึง Layer 3 (Transport) ระบบจะต้องเลือกว่าจะใช้รูปแบบการส่งข้อมูลแบบไหน ซึ่งมีพระเอก 2 ตัวที่ทำหน้าที่ต่างกันอย่างชัดเจน

- TCP (Transmission Control Protocol) เน้น “ความชัวร์” มีการสร้างการเชื่อมต่อก่อนส่ง (Connection-oriented) มีระบบตรวจสอบข้อผิดพลาด (Error-checking) หากข้อมูลหายจะส่งใหม่ เหมาะสำหรับ เว็บไซต์ (HTTP/HTTPS), อีเมล, และการดาวน์โหลดไฟล์

- UDP (User Datagram Protocol) เน้น “ความเร็ว” ส่งข้อมูลทันทีโดยไม่รอการตอบรับ (Connectionless) หากข้อมูลบางส่วนหายไปก็ปล่อยผ่าน เหมาะสำหรับ สตรีมมิ่งวิดีโอ, เกมออนไลน์ และ VoIP (การโทรผ่านเน็ต)

ทำไม TCP/IP ถึงสำคัญต่อความปลอดภัยไซเบอร์ (Cybersecurity)?

ในมุมมองของ Cybersecurity แฮกเกอร์มักจะหาช่องโหว่จากกลไกการทำงานของ TCP/IP เพื่อโจมตีระบบ ตัวอย่างเช่น

- DDoS Attack (SYN Flood) ผู้โจมตีใช้ประโยชน์จากกระบวนการ 3-Way Handshake ของ TCP ด้วยการส่งคำขอเชื่อมต่อจำนวนมหาศาลเพื่อทำให้เซิร์ฟเวอร์ทำงานหนักจนล่ม

- IP Spoofing การปลอมแปลงหมายเลข IP ต้นทางใน Internet Layer เพื่อหลอกระบบ Firewall หรือหลบซ่อนตัวตนของผู้โจมตี

- Man-in-the-Middle (MitM) การดักจับแพ็กเก็ตข้อมูลที่ไม่ได้ถูกเข้ารหัสในระดับ Application Layer (เช่น การใช้ HTTP แทน HTTPS)

การเข้าใจโครงสร้าง TCP/IP อย่างลึกซึ้ง จึงช่วยให้ Network Engineer สามารถตั้งค่า Firewall, IDS/IPS และเขียนกฎเกณฑ์ (Rules) เพื่อป้องกันภัยคุกคามเหล่านี้ได้อย่างแม่นยำ

บทสรุป

โพรโทคอล TCP/IP ไม่ใช่เรื่องไกลตัว แต่เป็นสถาปัตยกรรมรากฐานที่ขับเคลื่อนทุกๆ กิจกรรมบนโลกออนไลน์ของเราในทุกวินาที การมีความรู้ความเข้าใจในโครงสร้างทั้ง 4 เลเยอร์ ไม่เพียงแต่ช่วยให้ผู้ดูแลระบบไอทีสามารถแก้ปัญหาเครือข่ายได้อย่างรวดเร็ว แต่ยังเป็นก้าวแรกที่สำคัญสำหรับผู้ที่ต้องการศึกษาต่อยอดในสายงาน Cybersecurity, Cloud Computing และเทคโนโลยี AI ชั้นสูงในอนาคต

ติดตามบทความเจาะลึกด้านไอที ฮาร์ดแวร์ ซอฟต์แวร์ และโครงสร้างข้อมูลเพิ่มเติมได้ที่ numsai.com แหล่งรวมความรู้เทคโนโลยีเพื่อคนไทย