เจาะลึกโพรโทคอล TCP/IP คืออะไร? ทำความเข้าใจ 4 เลเยอร์ที่เป็นรากฐานของการสื่อสารบนอินเทอร์เน็ต โครงสร้างเครือข่าย และความสำคัญต่อ Cybersecurity อ่านเลยที่ Numsai Tech

ในยุคดิจิทัลที่เราสามารถส่งข้อความข้ามโลกได้ในเสี้ยววินาที สตรีมวิดีโอความละเอียด 4K ได้แบบไม่มีสะดุด หรือแม้แต่การสั่งงานระบบ Cloud Computing ที่ซับซ้อน คุณเคยสงสัยหรือไม่ว่า อุปกรณ์คอมพิวเตอร์ต่างยี่ห้อ ต่างระบบปฏิบัติการ สามารถ “พูดคุย” และเข้าใจกันได้อย่างไร? คำตอบของความมหัศจรรย์นี้ถูกซ่อนอยู่ภายใต้ชุดกฎเกณฑ์มาตรฐานที่เรียกว่า โพรโทคอล TCP/IP (Transmission Control Protocol/Internet Protocol)

บทความนี้ Numsai Tech จะพาคุณไปเจาะลึกพื้นฐานสำคัญของ Network Architecture ที่นักพัฒนาซอฟต์แวร์ ผู้ดูแลระบบเครือข่าย (Network Administrator) และผู้เชี่ยวชาญด้าน Cybersecurity ทุกคน “ต้อง” เข้าใจอย่างถ่องแท้

TCP/IP คืออะไร? ทำไมจึงเป็นหัวใจของอินเทอร์เน็ต

TCP/IP คือ ชุดของโพรโทคอล (Protocol Suite) หรือ “ภาษากลาง” ที่คอมพิวเตอร์ทั่วโลกใช้ในการสื่อสารและแลกเปลี่ยนข้อมูลกันบนเครือข่ายอินเทอร์เน็ต ถูกพัฒนาขึ้นครั้งแรกในช่วงทศวรรษ 1970 โดยกระทรวงกลาโหมสหรัฐอเมริกา (DoD) ภายใต้โครงการ ARPANET เพื่อสร้างเครือข่ายที่ทนทานต่อความเสียหายและสามารถกำหนดเส้นทางข้อมูลได้อัตโนมัติ

การทำงานของ TCP/IP จะแบ่งข้อมูลขนาดใหญ่ออกเป็นชิ้นเล็กๆ ที่เรียกว่า แพ็กเก็ต (Packets) ส่งผ่านเครือข่ายที่ซับซ้อน และนำกลับมาประกอบร่างใหม่ที่ปลายทางอย่างถูกต้อง ซึ่งหน้าที่นี้เกิดจากการทำงานร่วมกันของสองโพรโทคอลหลัก คือ

- IP (Internet Protocol) ทำหน้าที่เป็น “บุรุษไปรษณีย์” รับผิดชอบเรื่องการจ่าหน้าซอง (IP Address) และหาเส้นทางที่เร็วที่สุดเพื่อส่งข้อมูลไปยังปลายทาง

- TCP (Transmission Control Protocol) ทำหน้าที่เป็น “ระบบไปรษณีย์ลงทะเบียน” ตรวจสอบความถูกต้องของข้อมูล หากมีแพ็กเก็ตไหนสูญหายระหว่างทาง TCP จะสั่งให้ต้นทางส่งข้อมูลชิ้นนั้นมาใหม่จนกว่าจะครบถ้วนสมบูรณ์

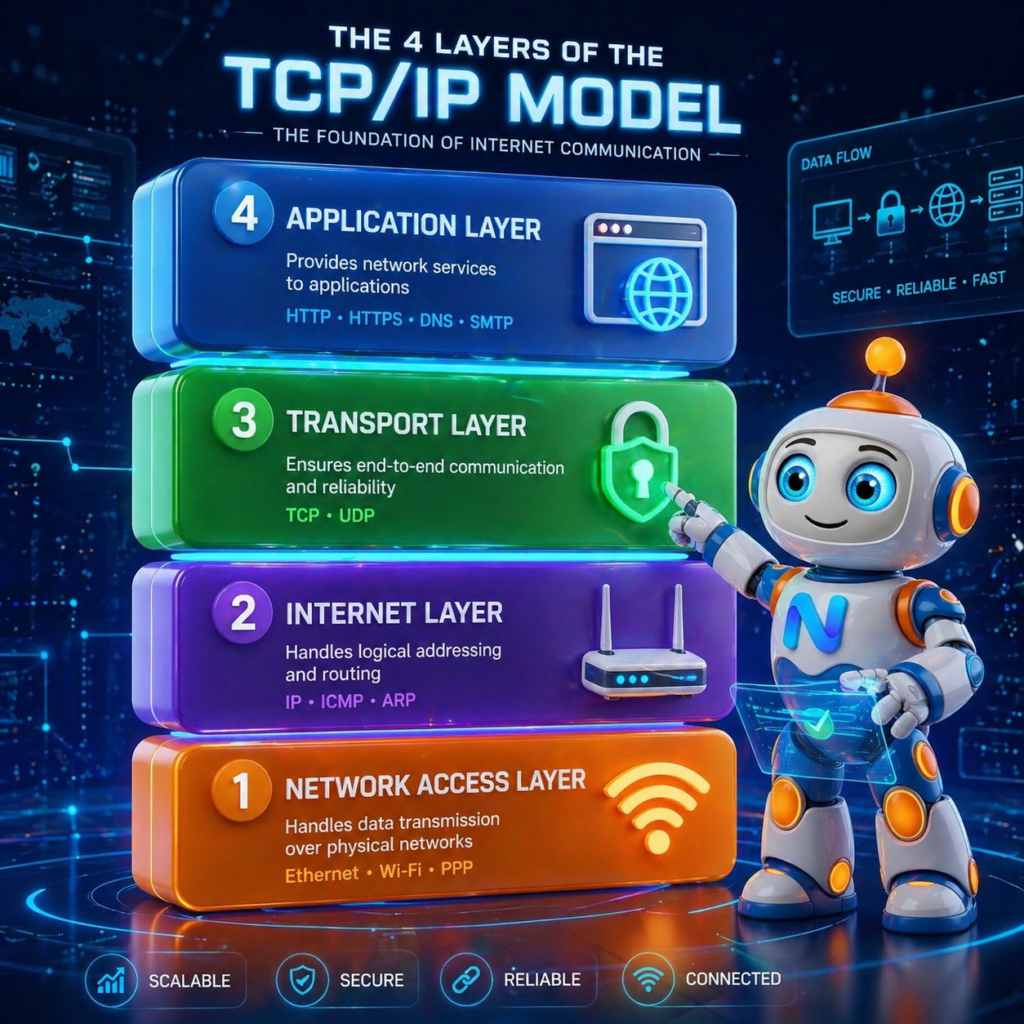

โครงสร้าง 4 เลเยอร์ของ TCP/IP Model (The 4 Layers)

เพื่อให้การจัดการเครือข่ายเป็นระบบ TCP/IP ได้ถูกออกแบบมาในลักษณะของ “ชั้น” (Layer) หรือที่เรียกว่า TCP/IP Model ซึ่งแบ่งออกเป็น 4 ชั้นหลัก แต่ละชั้นมีหน้าที่เฉพาะเจาะจงและทำงานส่งต่อข้อมูลกันเป็นทอดๆ ดังนี้

1. Application Layer (ชั้นการประยุกต์ใช้งาน)

นี่คือชั้นที่ใกล้ชิดกับผู้ใช้งานมากที่สุด เป็นจุดเชื่อมต่อระหว่างโปรแกรมซอฟต์แวร์ต่างๆ กับเครือข่าย โพรโทคอลในชั้นนี้ที่เราคุ้นเคยกันดี ได้แก่

- HTTP / HTTPS สำหรับการเข้าชมเว็บไซต์ (Web Browsing)

- SMTP, POP3, IMAP สำหรับการรับส่งอีเมล

- FTP สำหรับการโอนถ่ายไฟล์

- DNS ระบบแปลงชื่อโดเมน (เช่น numsai.com) ให้เป็น IP Address

- SSH สำหรับการรีโมทเข้าไปควบคุมเซิร์ฟเวอร์อย่างปลอดภัย

2. Transport Layer (ชั้นการขนส่งข้อมูล)

ทำหน้าที่ควบคุมการสื่อสารระหว่างต้นทางและปลายทาง (End-to-End) โดยมี 2 โพรโทคอลยอดฮิตให้เลือกใช้ตามความเหมาะสมของแอปพลิเคชัน

- TCP (Transmission Control Protocol) เน้นความน่าเชื่อถือ ข้อมูลต้องถึงปลายทาง 100% เรียงลำดับถูกต้อง (Connection-oriented) เหมาะกับเว็บไซต์และอีเมล

- UDP (User Datagram Protocol) เน้นความเร็ว ไม่สนใจว่าข้อมูลจะหายไปบ้างระหว่างทาง (Connectionless) เหมาะกับการ Live Stream, การโทรผ่านเน็ต (VoIP) หรือเกมออนไลน์

3. Internet Layer (ชั้นอินเทอร์เน็ต)

ชั้นนี้เปรียบเสมือนสมองกลที่ทำหน้าที่กำหนดเส้นทาง (Routing) โพรโทคอลหลักคือ IP (IPv4 และ IPv6) รวมถึง ICMP (ใช้ในการทำ Ping เพื่อทดสอบเครือข่าย) อุปกรณ์หลักที่ทำงานในชั้นนี้คือ Router ที่คอยอ่าน IP Address ปลายทางและตัดสินใจว่าจะส่งแพ็กเก็ตข้อมูลไปทางถนนเส้นไหนจึงจะดีที่สุด

4. Network Access Layer (ชั้นการเข้าถึงเครือข่าย)

ชั้นล่างสุดที่จัดการกับฮาร์ดแวร์และการแปลงสัญญาณดิจิทัลให้เป็นสัญญาณไฟฟ้า หรือคลื่นวิทยุ เพื่อส่งผ่านสายแลน (Ethernet), สายไฟเบอร์ออปติก (Fiber Optic) หรือสัญญาณ Wi-Fi ชั้นนี้จะใช้ที่อยู่ทางกายภาพที่เรียกว่า MAC Address เพื่อระบุตัวตนของอุปกรณ์ฮาร์ดแวร์โดยตรง (Network Interface Card)

ความสำคัญของ TCP/IP ต่อโลก Cybersecurity

ในมุมมองของผู้เชี่ยวชาญด้าน IT และความปลอดภัยทางไซเบอร์ การเข้าใจ TCP/IP ไม่ใช่แค่เรื่องของการตั้งค่าเครือข่าย แต่เป็นรากฐานของการป้องกันและโจมตีระบบเครือข่าย

- Firewall & IDS/IPS อุปกรณ์รักษาความปลอดภัยทำงานโดยการวิเคราะห์แพ็กเก็ตในระดับเลเยอร์ต่างๆ ของ TCP/IP เช่น การบล็อกพอร์ต (Transport Layer) หรือการแบน IP ผู้ไม่หวังดี (Internet Layer)

- Packet Sniffing แฮกเกอร์ใช้โปรแกรมอย่าง Wireshark ดักจับแพ็กเก็ต TCP/IP ที่วิ่งอยู่ในเครือข่าย หากข้อมูลใน Application Layer ไม่ได้เข้ารหัส (เช่นใช้ HTTP แทน HTTPS) ข้อมูลสำคัญอย่างรหัสผ่านก็จะถูกขโมยได้ทันที

- DDoS Attack (Distributed Denial of Service) การโจมตีแบบ SYN Flood คือการใช้ประโยชน์จากกลไกการจับมือ (3-Way Handshake) ของโพรโทคอล TCP ส่งผลให้เซิร์ฟเวอร์ทำงานหนักจนล่มลง

สรุป

โพรโทคอล TCP/IP คือกระดูกสันหลังที่คอยค้ำจุนและขับเคลื่อนโลกอินเทอร์เน็ตทั้งหมดที่เราใช้งานอยู่ทุกวันนี้ การทำความเข้าใจโครงสร้างการทำงานทั้ง 4 เลเยอร์ ตั้งแต่ระดับฮาร์ดแวร์ไปจนถึงระดับแอปพลิเคชัน ไม่เพียงแต่ช่วยให้สายงานไอทีสามารถแก้ปัญหา (Troubleshooting) เครือข่ายได้อย่างแม่นยำ แต่ยังเป็นกุญแจสำคัญในการออกแบบระบบสถาปัตยกรรมซอฟต์แวร์ที่ปลอดภัยและมีประสิทธิภาพอีกด้วย

หากคุณเป็นคนหนึ่งที่หลงใหลในโลกของเทคโนโลยี เครือข่าย และการเขียนโปรแกรม อย่าลืมติดตามบทความเจาะลึกความรู้ IT ฉบับมืออาชีพได้ที่ Numsai Tech ครับ!